当传统调查方法遇上零日漏洞:执法部门面临的挑战

关键要点

木马及技术手段捉拿犯罪嫌疑人的方法越来越多。在边境,执法部门可能要求旅行人员解密其设备。对于加密设备的访问请求以及破解的技术细节。利用现有的设备漏洞和安全公司合作的潜力。闪电加速器免费版作者 Gorodenkoff / Shutterstock

访问加密设备上的数据听起来像是黑客或间谍电影中的情节,但对执法部门来说,这确实是一个非常现实的挑战。

这个问题对于首席信息安全官CISO和其他安全专业人士来说十分重要,因为在国际旅行或参加海外会议的工作人员可能会面临在边境交出解密设备及其内容的要求。

例如,中国的边境执法人员可能使用专业设备从锁定或加密的设备中提取数据。

与电影中的情节相反,暴力破解AES加密密钥或类似的加密技术在实践中是不可行的,至少有待足够强大的量子计算机到来(https//wwwcsoonlinecom/article/3552701/thecisosguidetoestablishingquantumresiliencehtml)。

现代加密技术相对安全,但幸运的是,对于执法机构和间谍机构来说,软件及其用户往往有许多漏洞。

访问请求

获取嫌疑人的手机或电脑访问权限是执法部门的高优先级工作。

当移动设备被扣押时,执法机关可以要求嫌疑人提供PIN码、密码或生物识别信息来访问手机,如果他们相信手机中包含与调查相关的证据。

在英格兰和威尔士,如果嫌疑人拒绝提供,警方可以发出合规通知,而进一步的拒绝视为根据《调查权利条例法》RIPA所构成的犯罪行为。

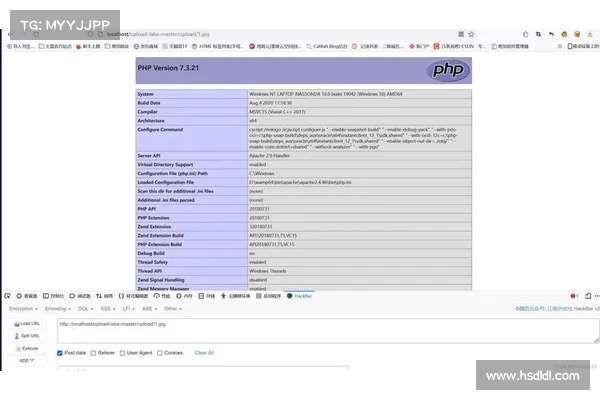

“如果无法获得访问权限,执法部门会使用取证工具和软件来解锁、解密并提取手机或电脑中的数字证据,”网络安全咨询公司CyXcel的合伙人詹姆斯法雷尔说。“然而,新设备面临挑战,成功的可能性取决于所使用的操作系统版本。”

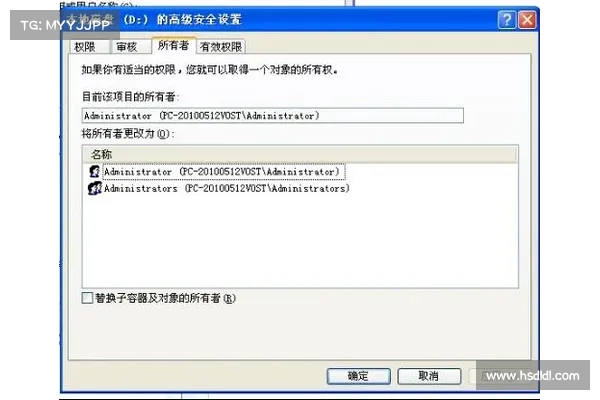

通常,执法机构访问加密设备包括PC和移动设备的方法有几种:

方法描述传统调查技术在设备“解锁”状态下扣押设备漏洞利用和零日漏洞利用未知漏洞绕过加密后门允许未经授权访问设备制造商合作制造商提供必要的解密支持远程黑客通过网络远程访问设备及其数据供应链攻击通过供应链渗透到目标设备传统调查技术

最直接的方法是执法机构在“解锁”状态下扣押设备。在物理位置进行搜查和扣押有可能发现书面密码或未加密数据的副本。

监视以捕捉在输入时的密码或加密密钥也是访问加密设备数据的传统方法之一。

简单暴力猜测设备密码或许可行,但可能会受到重试锁定的限制,以及密码/锁定机制的种类,然而这却是一个潜在的方法。

“这可能涉及暴力破解、字典攻击测试过去泄密中可能的密码组合,或社会工程技术,比如窃取密码或侧身偷窥,”数字咨询公司CreateFuture的首席技术官杰夫沃特金斯对CSO表示。“另一种选择是攻击或获得令状访问云备份,这可能是获取所需数据的最简单途径,具体依赖于其安全性。”

漏洞利用

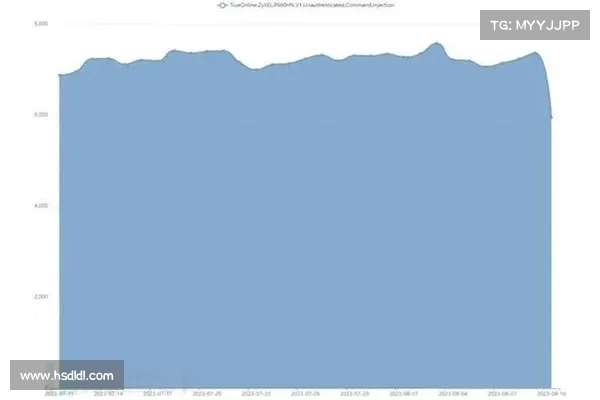

类似于渗透测试者,执法机关或来自Cellebrite等供应商利用设备的漏洞来绕过加密